by drmunozcl

Share

Por drmunozcl

Compartir

Las organizaciones están constantemente expuestas a ciberataques, pero la mayoría carece de contexto suficiente para comprender quién las amenaza, cómo operan los atacantes o qué activos están en riesgo.

Sin esta visibilidad, las defensas se vuelven reactivas e ineficientes. Los equipos de seguridad desperdician tiempo en alertas sin contexto o respondiendo tarde a incidentes que podrían haberse evitado. Además, no contar con información precisa impide priorizar riesgos reales y puede derivar en pérdidas económicas, sanciones regulatorias o impactos reputacionales graves.

En un entorno donde los atacantes están organizados, automatizados y bien informados, no tener inteligencia de amenazas deja a las organizaciones en clara desventaja.

Threat Intelligence, o inteligencia de amenazas, es el proceso de recolectar, analizar y aplicar información sobre amenazas actuales o emergentes que podrían afectar a una organización. Su objetivo es mejorar la toma de decisiones en ciberseguridad y anticipar ataques antes de que se materialicen.

Tipos de Threat Intelligence:

- Táctica: Indicadores de compromiso (IoC), como direcciones IP maliciosas, hashes de malware o dominios fraudulentos.

- Operacional: Detalles sobre campañas en curso, herramientas y TTPs (tácticas, técnicas y procedimientos).

- Estratégica: Perspectiva de alto nivel sobre actores de amenaza, motivaciones, objetivos y riesgos globales.

Ejemplo práctico:

Una empresa de servicios financieros recibe informes de Threat Intelligence que revelan una campaña de malware dirigida a instituciones del sector bancario. Gracias a esto, actualiza reglas en su SIEM y bloquea comunicaciones con dominios maliciosos antes de que ocurra el ataque.

Beneficios clave:

- Detectar y prevenir ataques dirigidos.

- Priorizar alertas de seguridad con base en riesgo real.

- Fortalecer la respuesta ante incidentes.

- Alinear estrategias de defensa con las amenazas más relevantes para el negocio.

Herramientas comunes:

- Plataformas TIP (Threat Intelligence Platforms)

- Feeds de inteligencia comercial y de código abierto

- Frameworks como MITRE ATT&CK

Relacionado:

Conclusión

Threat Intelligence convierte los datos en decisiones. Permite que la ciberseguridad deje de ser reactiva y se transforme en una función predictiva y estratégica, preparada para anticipar al adversario.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

Cuando ocurre un incidente de ciberseguridad —como una filtración de datos, sabotaje interno o malware en un sistema crítico— es crucial entender qué pasó, cómo ocurrió, quién fue responsable y qué daños se produjeron. Sin un enfoque estructurado, esa información se pierde o se vuelve irrelevante para la respuesta legal, técnica y estratégica. La falta

Las organizaciones, gobiernos y personas están cada vez más expuestas en internet. Cada acción digital —una publicación, un registro de dominio o un documento compartido— puede generar información útil para un atacante o para un profesional de seguridad. La mayoría de las amenazas actuales no comienzan con código malicioso, sino con recolección de información pública.

MITRE ATT&CK es un marco de conocimiento que documenta las tácticas, técnicas y procedimientos (TTPs) utilizados por atacantes reales en el mundo digital. Es mantenido por MITRE Corporation y se ha convertido en una referencia global para entender y analizar el comportamiento de amenazas avanzadas. El modelo ATT&CK se organiza en matrices que representan las

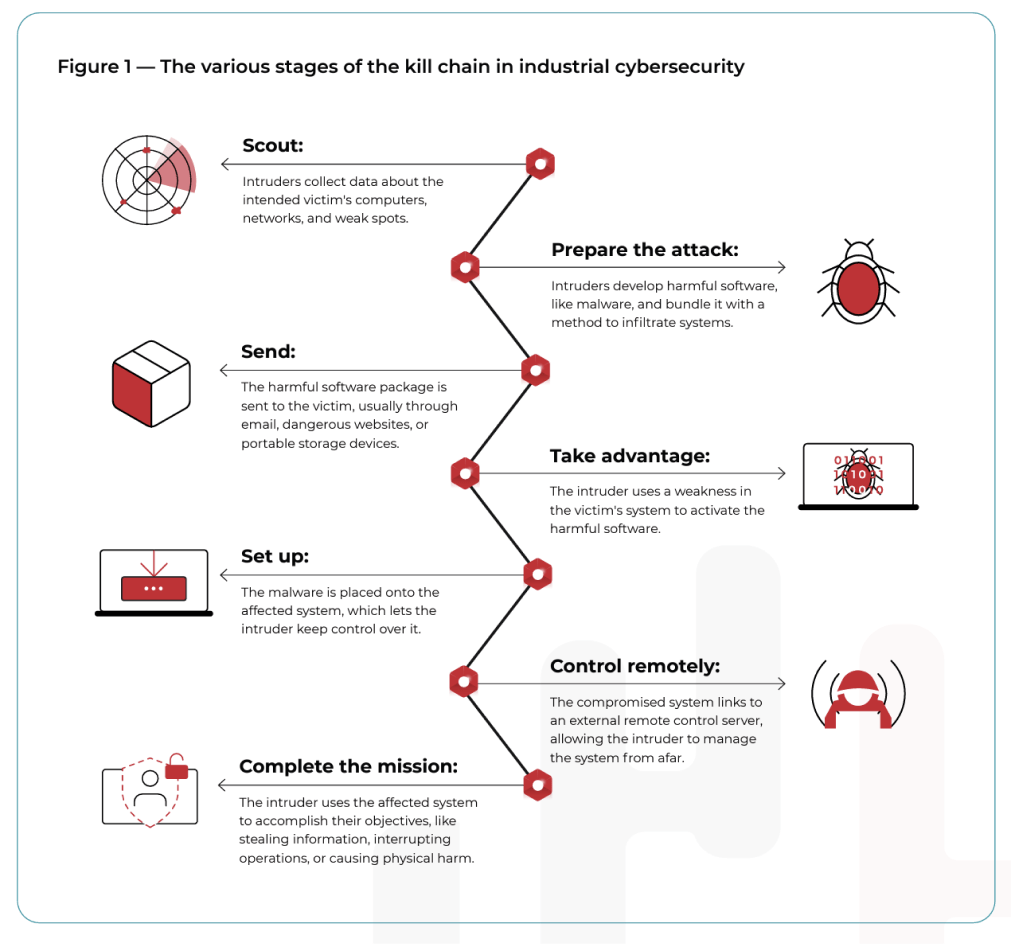

La Kill Chain es un modelo que describe las etapas de un ciberataque desde el reconocimiento inicial hasta la acción final del atacante. Fue desarrollado originalmente por Lockheed Martin como un enfoque militar adaptado al entorno digital para entender, detectar y detener ataques en cada fase del proceso. Las fases clásicas de la Kill Chain