El spyware es un tipo de software malicioso diseñado para espiar la actividad del usuario sin su consentimiento. Su objetivo es recolectar información sensible como contraseñas, hábitos de navegación, datos bancarios o capturas de pantalla. Este malware suele instalarse de forma oculta al descargar archivos infectados, visitar sitios web comprometidos o mediante troyanos. Una vez

El spoofing es una técnica de suplantación en la que un atacante falsifica una identidad digital para engañar a su víctima. Puede aplicarse a direcciones IP, correos electrónicos, números telefónicos, sitios web o incluso identidades de usuarios. La confianza en lo que vemos Los usuarios tienden a confiar en la información visible: un remitente conocido,

El vishing es una forma de ingeniería social en la que los atacantes utilizan llamadas telefónicas para engañar a las víctimas y obtener información confidencial, como credenciales, datos financieros o acceso a sistemas. Confianza en la voz humana Las personas tienden a confiar más en una voz que en un mensaje de texto. Esta confianza

El smishing es una técnica de ingeniería social que utiliza mensajes SMS fraudulentos para engañar a las víctimas y obtener información confidencial, como contraseñas, datos bancarios o códigos de autenticación. La confianza en los SMS Muchas personas consideran los mensajes de texto como un canal seguro, lo que los hace vulnerables a ataques que imitan

El CISO (Chief Information Security Officer) es el director de seguridad de la información en una organización. Es responsable de definir la estrategia de ciberseguridad, establecer políticas de seguridad y garantizar la protección de los activos digitales frente a amenazas internas y externas. El CISO coordina equipos de seguridad, gestiona riesgos tecnológicos, supervisa el cumplimiento

El Analista SOC (Security Operations Center) es un profesional clave en la ciberseguridad encargándose de monitorear, detectar, analizar y responder a incidentes de seguridad en tiempo real. Opera dentro de un centro de operaciones de seguridad (SOC), utilizando herramientas como SIEM, IDS/IPS y sistemas de ticketing para gestionar alertas y amenazas. Existen diferentes niveles de

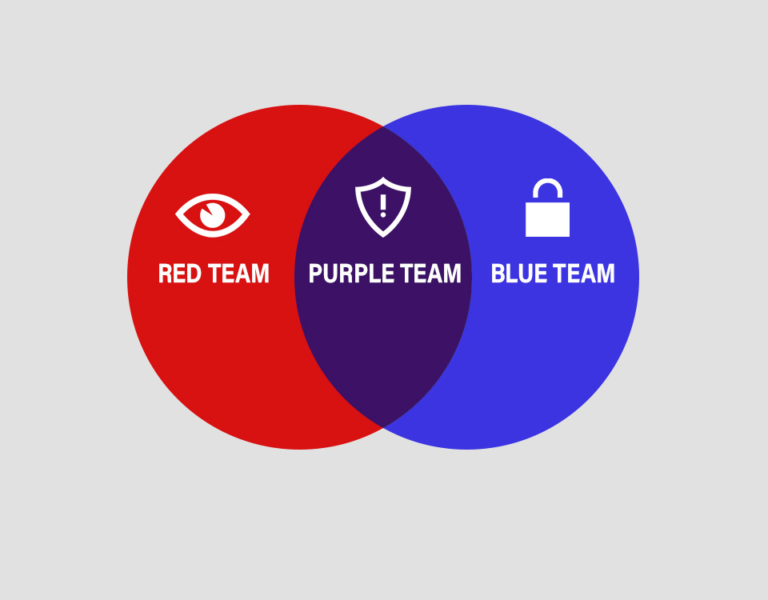

Un Purple Team en ciberseguridad es un equipo colaborativo que combina los esfuerzos del Red Team (ofensiva) y el Blue Team (defensiva) para mejorar la eficacia de las estrategias de detección y respuesta ante ataques. Su función principal es facilitar la comunicación entre ambos equipos, fomentar el aprendizaje mutuo y crear un entorno de simulación

Un Blue Team es el equipo responsable de la defensa activa de una organización frente a ciberataques. Su labor consiste en detectar, responder y mitigar amenazas en tiempo real, así como en fortalecer continuamente la postura de seguridad. Sus funciones incluyen monitoreo de eventos (con herramientas como SIEM), análisis de tráfico de red, respuesta a

Un Red Team es un grupo de expertos en ciberseguridad ofensiva que simula ataques reales contra una organización para evaluar su capacidad de detección y respuesta ante amenazas. A diferencia de las pruebas tradicionales, las actividades de un Red Team suelen ser más completas, realistas y orientadas a emular comportamientos de atacantes avanzados (APT), utilizando