by drmunozcl

Share

Por drmunozcl

Compartir

En la era digital, donde la colaboración remota y las herramientas en la nube dominan el día a día de organizaciones de todos los tamaños, garantizar la seguridad de la comunicación y colaboración en línea es más que una necesidad: es un requisito estratégico.

Riesgos crecientes en canales de comunicación digital

La digitalización ha traído incontables beneficios, pero también una creciente superficie de ataque. Hoy, las organizaciones dependen de múltiples herramientas para comunicarse y colaborar: correo electrónico, mensajería instantánea, videollamadas, y suites ofimáticas en la nube. Sin embargo, muchas de estas plataformas no han sido implementadas ni configuradas correctamente desde una perspectiva de seguridad.

Canales inseguros, datos expuestos

El uso de herramientas que no ofrecen cifrado de extremo a extremo, como algunas versiones gratuitas de Zoom o Google Meet, puede poner en riesgo la confidencialidad de las conversaciones. Además, plataformas de mensajería como WhatsApp o Telegram (cuando no se utiliza el modo secreto) pueden ser vulnerables si los dispositivos están comprometidos.

El intercambio de documentos sin políticas claras ni controles de acceso en plataformas como Google Drive, Dropbox o OneDrive puede llevar a que archivos confidenciales terminen en manos equivocadas. Basta con compartir un enlace «público» para que cualquier persona, incluso no autorizada, pueda acceder a contenido sensible.

Las consecuencias de ignorar la seguridad

Pérdidas económicas y reputacionales

El impacto de una comunicación comprometida puede ser devastador. Un ejemplo claro fue el ataque a Zoom en 2020, donde miles de reuniones fueron expuestas debido a configuraciones débiles. Empresas han perdido oportunidades de negocio, confianza de sus clientes y millones en multas regulatorias por filtraciones de información o incumplimiento de normativas como el RGPD o la Ley de Protección de Datos local.

Riesgos internos y externos

La amenaza no siempre viene del exterior. Errores humanos, como enviar un documento a la persona equivocada o dejar una videollamada sin protección con contraseña, pueden tener consecuencias igual de graves. Por otro lado, los ataques de phishing, suplantación de identidad o malware dirigido a aplicaciones de colaboración son cada vez más sofisticados y difíciles de detectar.

En muchos casos, los atacantes no solo buscan interceptar la información, sino también alterar el contenido de los mensajes, manipular documentos o incluso infiltrarse en equipos de trabajo durante sesiones en vivo.

Estrategias y herramientas para una colaboración segura

Garantizar la seguridad en la comunicación y la colaboración digital requiere un enfoque integral que combine tecnología robusta, políticas claras y una cultura organizacional centrada en la ciberseguridad.

1. Herramientas de mensajería cifrada

Elegir la herramienta adecuada es el primer paso. A continuación, algunas de las más seguras del mercado:

- Signal: Plataforma de mensajería con cifrado de extremo a extremo por defecto, código abierto y sin registro de metadatos.

- Wire: Mensajería y colaboración con cifrado E2E, ideal para entornos corporativos con control de cumplimiento.

- Threema Work: Solución orientada a empresas que no requiere número de teléfono, con enfoque en privacidad y cumplimiento GDPR.

Evitar plataformas que no ofrecen cifrado por defecto o que recopilan grandes cantidades de metadatos es clave para proteger las conversaciones.

2. Videoconferencias seguras

Las videollamadas son parte esencial de la colaboración remota. Para garantizar seguridad en este canal, considera:

- Zoom for Government o Zoom con cifrado E2E habilitado: Asegúrate de usar versiones de pago que permiten habilitar cifrado completo.

- Jitsi Meet: Plataforma open source, sin necesidad de cuenta, con cifrado E2E experimental en modo peer-to-peer.

- Microsoft Teams: Incluye autenticación multifactor, control de usuarios externos y políticas de retención.

- Cisco Webex: Permite grabaciones cifradas, control granular de participantes y cumplimiento normativo.

Prácticas recomendadas:

- Configura siempre contraseñas para reuniones.

- Activa las salas de espera para validar participantes.

- Desactiva la grabación automática si no es necesaria.

3. Compartir y gestionar documentos de forma segura

Uno de los puntos más críticos en entornos colaborativos es el manejo de documentos. Para proteger la información:

- Utiliza plataformas que permitan cifrado en tránsito y en reposo, como:

- Google Workspace (con DLP y gestión de identidades)

- Microsoft 365 con Sensitivity Labels y Azure Information Protection

- Nextcloud: Alternativa open source con cifrado de lado del servidor y control de acceso avanzado

- Implementa control de versiones y auditoría de accesos: así podrás rastrear cambios no autorizados o accesos sospechosos.

- Evita compartir archivos mediante enlaces públicos sin fecha de expiración ni autenticación.

- Habilita la verificación en dos pasos para los usuarios con acceso a documentos sensibles.

4. Control de acceso y gestión de identidades

El principio de «mínimo privilegio» debe regir toda estrategia de seguridad. Solo el personal que realmente necesita acceso a cierta información debe tenerlo.

Herramientas y prácticas recomendadas:

- Identity and Access Management (IAM): Implementa soluciones como Okta, Azure Active Directory, Auth0 o JumpCloud para gestionar usuarios y roles.

- Single Sign-On (SSO): Permite unificar el acceso y fortalecer la autenticación con políticas de seguridad centralizadas.

- Gestión de sesiones y tiempo de expiración de tokens: Reduce el riesgo de uso indebido de credenciales activas.

- Control de acceso condicional: por ejemplo, permitir accesos solo desde ciertos países, IPs o dispositivos corporativos.

5. Capacitación continua y cultura de ciberseguridad

Ninguna herramienta es eficaz si los usuarios no están educados para utilizarlas correctamente. Implementar programas continuos de concienciación es clave:

- Simulaciones de phishing mensuales.

- Workshops de buenas prácticas en entornos colaborativos.

- Manuales visuales y breves sobre cómo usar herramientas de forma segura.

- Protocolos de notificación de incidentes rápidos y accesibles.

6. Monitoreo, alertas y respuesta a incidentes

Tener visibilidad del uso de plataformas colaborativas permite detectar comportamientos anómalos y prevenir brechas de seguridad. Algunas soluciones destacadas:

- Microsoft Defender for Cloud Apps: Monitorea y protege SaaS como Teams, OneDrive y Exchange.

- Splunk o Sumo Logic: SIEMs que permiten analizar eventos y detectar anomalías.

- Datadog + WorkOS: Para ambientes multi-SaaS y control en tiempo real de sesiones activas y permisos otorgados.

Además, contar con un Plan de Respuesta a Incidentes (PRI) permite actuar con rapidez ante cualquier señal de alerta.

Conclusión: Construir una cultura de colaboración segura

La seguridad de la comunicación y colaboración en línea no debe entenderse como un proyecto puntual, sino como una disciplina continua. Invertir en herramientas seguras, configurar correctamente las plataformas y fomentar una cultura de seguridad entre los empleados es la mejor defensa contra las amenazas modernas.

Los ciberdelincuentes seguirán perfeccionando sus métodos, pero una organización bien preparada puede minimizar el riesgo y garantizar que su colaboración digital sea, además de eficiente, completamente segura.

Recuerda: proteger la comunicación es proteger el activo más valioso de tu empresa: la información.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

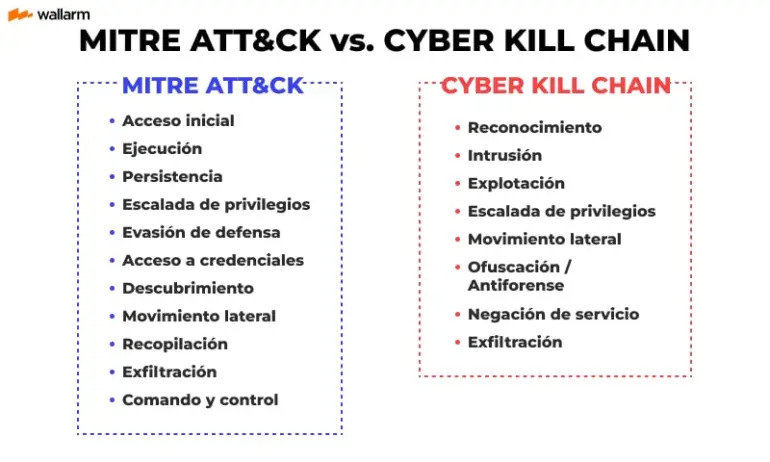

La ciberseguridad moderna exige marcos sólidos para entender y mitigar amenazas. Dos modelos ampliamente adoptados son la Kill Chain de Lockheed Martin y el framework MITRE ATT&CK. Aunque ambos tienen objetivos similares —entender y contrarrestar ataques— su enfoque y aplicabilidad difieren considerablemente. A continuación contrastamos en profundidad Mitre ATT&CK vs Kill Chain. Muchas organizaciones aún

La ciberseguridad ha dejado de ser una preocupación exclusiva del departamento de TI. Hoy, los líderes de todas las áreas tienen un papel crucial en proteger los activos digitales de una organización. Te contamos a continuación, sobre las responsabilidades de los líderes en ciberseguridad. Falta de liderazgo en la protección digital Muchas empresas aún creen

La ciberseguridad ha dejado de ser un componente aislado del área de TI para convertirse en una pieza estratégica dentro de las organizaciones. Integrar una estrategia de ciberseguridad eficaz en el tejido organizacional no es una opción, sino una necesidad para operar de manera segura y sostenible. Falta de integración de la ciberseguridad en la

La ciberseguridad ya no es solo una preocupación del área de TI. En un entorno empresarial cada vez más digitalizado y expuesto a amenazas, el rol del liderazgo ejecutivo en ciberseguridad se ha vuelto crucial. La desconexión entre liderazgo y seguridad Muchas organizaciones enfrentan un problema recurrente: sus líderes ejecutivos no están suficientemente involucrados en