by drmunozcl

Share

Por drmunozcl

Compartir

El riesgo constante de perderlo todo en segundos

En la era digital, las organizaciones dependen de forma crítica de sus sistemas tecnológicos. Bases de datos, aplicaciones, infraestructura en la nube, redes y sistemas de correo electrónico conforman el esqueleto de la operación moderna. Sin embargo, estos activos vitales están en constante amenaza por una gran variedad de desastres, tanto naturales como provocados por el ser humano.

Terremotos, incendios, inundaciones, ataques cibernéticos, fallos de hardware, errores de configuración, cortes de energía… la lista es extensa. El problema no es solo que puedan ocurrir, sino que ocurren con más frecuencia y tienen un impacto más severo que nunca. Según un informe de IBM y el Ponemon Institute, el costo promedio de una violación de datos alcanzó los $4.45 millones de dólares en 2023, y el tiempo promedio de recuperación supera los 200 días.

A pesar de esto, muchas organizaciones no cuentan con un plan formal de recuperación ante desastres (DRP por sus siglas en inglés) o lo han dejado obsoleto, subestimando el verdadero riesgo que enfrentan.

Las consecuencias devastadoras de no estar preparado

Imagina lo siguiente: una empresa de servicios financieros sufre un fallo en sus servidores principales durante la noche debido a una sobrecarga eléctrica. Sus sistemas críticos —incluyendo plataformas de pagos, bases de datos de clientes y herramientas internas— colapsan. Al no contar con un plan de recuperación ante desastres actualizado:

- El tiempo de inactividad se extiende por más de 48 horas.

- La empresa pierde miles de transacciones.

- La reputación sufre un golpe irreparable.

- Los clientes migran a la competencia.

- Las multas por incumplimientos regulatorios se acumulan.

Este escenario, que parece extremo, ocurre cada día en distintas industrias. Y no siempre por falta de recursos, sino por falta de previsión y preparación.

Hoy más que nunca, las organizaciones necesitan ser resilientes. Eso implica no solo poder detectar y responder a un incidente, sino también recuperarse rápidamente y continuar operando con el menor impacto posible.

La realidad es clara: una interrupción sin un DRP adecuado puede poner en jaque la existencia misma de una empresa. Las estadísticas son contundentes: más del 40% de las empresas que sufren un desastre sin preparación previa no vuelven a abrir sus puertas.

Un plan de recuperación ante desastres bien diseñado y probado

¿Qué es la recuperación ante desastres?

La recuperación ante desastres (Disaster Recovery, DR) es una estrategia que permite a una organización recuperar su infraestructura tecnológica, aplicaciones y datos después de un incidente que afecta gravemente su funcionamiento normal.

A diferencia del Plan de Continuidad del Negocio, que abarca todas las áreas operativas, el DRP está enfocado en la infraestructura TI y la restauración de sistemas y servicios críticos.

Objetivos principales de un DRP

- Minimizar el tiempo de inactividad (Recovery Time Objective – RTO).

- Reducir la pérdida de datos (Recovery Point Objective – RPO).

- Asegurar el cumplimiento normativo y contractual.

- Garantizar una recuperación eficiente y coordinada.

Elementos esenciales de un plan de recuperación ante desastres

- Inventario de activos críticos: Hardware, software, aplicaciones, bases de datos, redes y recursos humanos esenciales para la recuperación.

- Análisis de impacto (BIA): Determina las consecuencias de una interrupción prolongada en los procesos críticos del negocio.

- Evaluación de riesgos: Identifica amenazas y vulnerabilidades que podrían activar un DRP.

- Estrategias de recuperación: Reemplazo de hardware, restauración de respaldos, migración a infraestructuras alternativas.

- Procedimientos técnicos detallados: Guías paso a paso para restaurar servicios.

- Plan de comunicación de crisis: Coordina la respuesta interna y externa.

- Capacitación y simulacros periódicos: Pruebas técnicas reales o simuladas.

Tipos de recuperación ante desastres

- Recuperación basada en respaldo.

- Recuperación por replicación en la nube.

- Infraestructura como servicio (IaaS) de recuperación.

- Recuperación geográfica.

Tecnologías clave para un DRP moderno

- Snapshots automáticos de VM y bases de datos.

- Replicación en tiempo real.

- Orquestación de recuperación automatizada (Runbooks).

- Monitorización y alertas tempranas mediante SIEM o XDR.

- Contenedores y microservicios con recuperación por diseño.

Ventajas de implementar un DRP efectivo

- Reducción significativa del tiempo de inactividad.

- Mitigación de pérdidas financieras.

- Protección de la imagen corporativa.

- Mayor confianza por parte de clientes e inversionistas.

- Adopción de buenas prácticas de ciberseguridad.

- Cumplimiento con normativas como ISO 27001, PCI-DSS o GDPR.

Casos reales: el DRP como héroe anónimo

- Netflix: Utiliza una herramienta llamada «Chaos Monkey» para simular fallas y probar su resiliencia.

- BBVA: Opera con centros de datos redundantes distribuidos geográficamente.

- GitHub: Enfrentó un ataque DDoS en 2018 y se recuperó exitosamente gracias a su DRP.

Errores frecuentes al crear un plan de recuperación ante desastres

- Subestimar los escenarios de riesgo.

- No actualizar el plan ante cambios tecnológicos.

- Falta de pruebas reales y simulacros.

- No involucrar al personal clave.

- Ignorar dependencias externas.

- Confiar en una sola copia de respaldo.

Rol de la ciberseguridad en la recuperación ante desastres

La recuperación ante desastres y la ciberseguridad están profundamente conectadas. Muchas amenazas actuales son de origen digital y pueden comprometer la infraestructura TI rápidamente.

Un DRP efectivo debe incluir:

- Protección activa contra malware.

- Segmentación de red y políticas Zero Trust.

- Contención y respuesta automatizada.

- Backups cifrados y verificados regularmente.

Además, el análisis forense post-incidente permite aprender y mejorar la postura de seguridad.

Cómo empezar: pasos para desarrollar tu DRP

- Audita tus activos tecnológicos y clasifica su criticidad.

- Calcula tu RTO y RPO para cada sistema.

- Desarrolla escenarios de desastre realistas.

- Diseña procedimientos documentados y automatizados.

- Implementa soluciones de respaldo y replicación.

- Realiza simulacros técnicos con métricas de éxito.

- Capacita al personal en roles específicos.

- Evalúa proveedores de DRaaS si tu infraestructura está en la nube.

Conclusión: No es cuestión de si pasará, sino cuándo

En un mundo donde los incidentes tecnológicos y catastróficos son cada vez más comunes, tener un plan de recuperación ante desastres ya no es opcional, sino indispensable.

Una estrategia sólida de DR no solo te permite restaurar tus sistemas, sino que protege la reputación, la continuidad operativa y el futuro mismo de tu negocio.

No esperes al próximo incidente. Hoy es el mejor día para diseñar o actualizar tu plan de recuperación ante desastres.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La vulnerabilidad inherente de las redes inalámbricas Las redes inalámbricas ofrecen flexibilidad y movilidad, pero también introducen riesgos considerables. A diferencia de las redes cableadas, las señales Wi-Fi pueden ser interceptadas fácilmente por atacantes que estén dentro del alcance de la señal, exponiendo información confidencial y facilitando ataques remotos. Por estas razones, es fundamental conocer

La necesidad de controlar el tráfico de red En un entorno digital cada vez más interconectado, proteger la integridad y disponibilidad de los sistemas es un reto constante. El tráfico de red sin control puede ser una puerta de entrada para ataques, accesos no autorizados o fugas de información sensible. El riesgo de no establecer

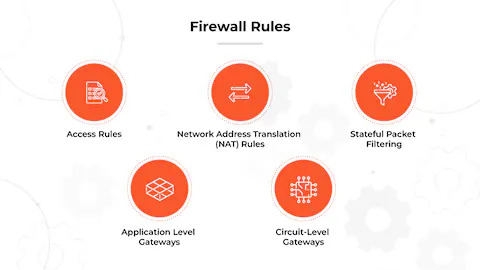

El firewall es una de las primeras líneas de defensa en la seguridad de redes. Sin embargo, su efectividad depende íntegramente de la calidad y precisión de las reglas configuradas. Reglas mal definidas pueden dejar expuestos sistemas críticos o bloquear servicios esenciales, afectando la continuidad del negocio. Consecuencias de una mala configuración Una regla de

La seguridad de red es uno de los pilares fundamentales para proteger la información crítica de las organizaciones. Uno de los componentes esenciales en esta defensa es el firewall. Sin embargo, no todos los firewalls son iguales, y entender cuales son los tipos de firewall y sus diferencias puede marcar la diferencia entre una red