by drmunozcl

Share

Por drmunozcl

Compartir

La necesidad de controlar el tráfico de red

En un entorno digital cada vez más interconectado, proteger la integridad y disponibilidad de los sistemas es un reto constante. El tráfico de red sin control puede ser una puerta de entrada para ataques, accesos no autorizados o fugas de información sensible.

El riesgo de no establecer reglas claras

Cuando no existen reglas de firewall bien definidas, la red queda expuesta a amenazas internas y externas. Los atacantes pueden aprovechar servicios abiertos, explotar vulnerabilidades y moverse lateralmente dentro de la infraestructura, comprometiendo sistemas esenciales. Además, la falta de segmentación y control complica la detección de actividades anómalas, dificultando la respuesta ante incidentes.

Entendiendo qué son las reglas de firewall

1. Definición de reglas de firewall

Las reglas de firewall son instrucciones que determinan cómo debe gestionarse el tráfico de red que entra, sale o atraviesa un dispositivo o red protegida. Estas reglas establecen si un paquete de datos debe ser permitido o bloqueado basándose en criterios específicos como direcciones IP, puertos, protocolos o aplicaciones.

2. Componentes de una regla de firewall

Cada regla suele incluir:

- Acción: Permitir o denegar el tráfico.

- Dirección: Entrada (ingress) o salida (egress).

- Origen y destino: IP o rango de IPs involucrados.

- Puerto o servicio: Número de puerto o aplicación objetivo.

- Protocolo: TCP, UDP, ICMP, entre otros.

- Condiciones adicionales: Horarios, usuarios o estados de conexión.

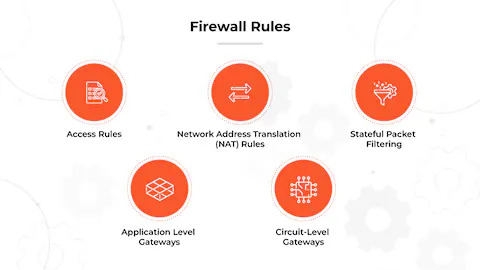

3. Tipos de reglas comunes

- Reglas de denegación por defecto: Todo el tráfico es bloqueado salvo las excepciones explícitas.

- Reglas de permisividad: Permitir tráfico específico necesario para las operaciones del negocio.

- Reglas de segmentación: Separar entornos como producción, desarrollo y pruebas.

- Reglas de acceso remoto seguro: Permitir conexiones VPN o SSH bajo criterios estrictos.

4. Ejemplo básico de una regla

Permitir acceso HTTP a un servidor web:

iptables -A INPUT -p tcp --dport 80 -j ACCEPTEsta regla indica al firewall que acepte las conexiones entrantes que utilicen el protocolo TCP en el puerto 80 (HTTP).

5. Mejores prácticas al definir reglas de firewall

- Principio de menor privilegio: Solo permitir el tráfico absolutamente necesario.

- Orden lógico: Colocar las reglas más específicas antes que las más generales.

- Auditorías regulares: Revisar y actualizar reglas para adaptarse a cambios en la red.

- Documentación completa: Registrar el propósito y la justificación de cada regla.

6. Importancia en la estrategia de seguridad

Las reglas de firewall son una piedra angular en cualquier estrategia de defensa en profundidad. Permiten establecer límites claros sobre quién puede acceder a qué recursos, desde dónde y bajo qué condiciones. Su correcta implementación reduce significativamente la superficie de ataque y contribuye a un entorno más seguro y controlado.

Conclusión

Entender qué son las reglas de firewall y cómo configurarlas adecuadamente es esencial para proteger la infraestructura digital. Con reglas bien diseñadas, las organizaciones pueden fortalecer su postura de seguridad, proteger activos críticos y asegurar la continuidad operativa frente a un panorama de amenazas cada vez más complejo.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La vulnerabilidad inherente de las redes inalámbricas Las redes inalámbricas ofrecen flexibilidad y movilidad, pero también introducen riesgos considerables. A diferencia de las redes cableadas, las señales Wi-Fi pueden ser interceptadas fácilmente por atacantes que estén dentro del alcance de la señal, exponiendo información confidencial y facilitando ataques remotos. Por estas razones, es fundamental conocer

El firewall es una de las primeras líneas de defensa en la seguridad de redes. Sin embargo, su efectividad depende íntegramente de la calidad y precisión de las reglas configuradas. Reglas mal definidas pueden dejar expuestos sistemas críticos o bloquear servicios esenciales, afectando la continuidad del negocio. Consecuencias de una mala configuración Una regla de

La seguridad de red es uno de los pilares fundamentales para proteger la información crítica de las organizaciones. Uno de los componentes esenciales en esta defensa es el firewall. Sin embargo, no todos los firewalls son iguales, y entender cuales son los tipos de firewall y sus diferencias puede marcar la diferencia entre una red

La ciberseguridad ya no es una opción, sino una necesidad imperante en el panorama digital actual. Las amenazas cibernéticas evolucionan constantemente, volviéndose más sofisticadas y dañinas. Esto obliga a empresas y gobiernos a replantear sus estrategias y, fundamentalmente, a aumentar significativamente su inversión en ciberseguridad. Un Mundo Digital Vulnerable Vivimos en una era donde la