by drmunozcl

Share

Por drmunozcl

Compartir

Los ciberataques son cada vez más sofisticados y difíciles de detectar. Muchas organizaciones no logran identificar una intrusión hasta que ya se ha producido un daño considerable.

Esto se debe, en parte, a la falta de visibilidad sobre lo que ocurre en sus redes y sistemas. Los registros de actividad (logs) existen, pero están dispersos, no correlacionados y suelen ser analizados de forma reactiva, cuando ya es demasiado tarde.

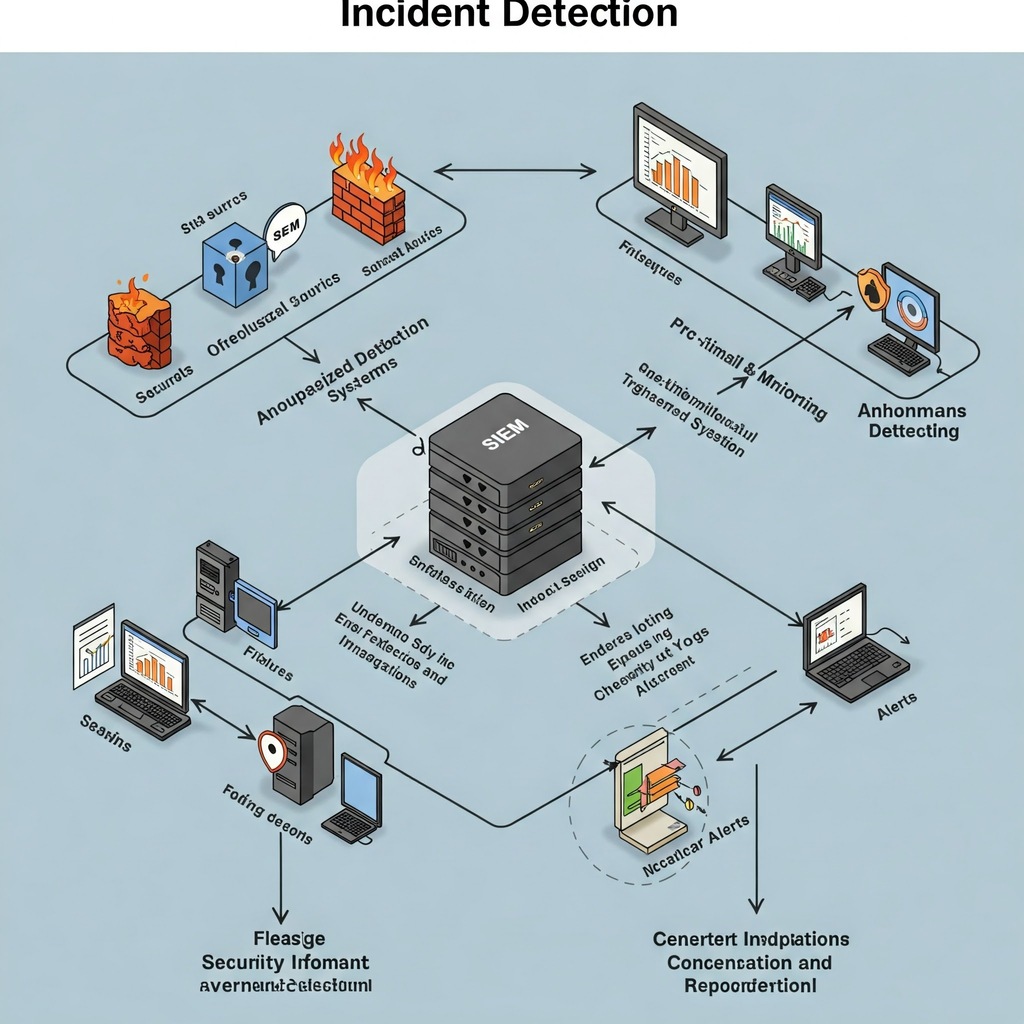

Aquí es donde los sistemas SIEM (Security Information and Event Management) se convierten en aliados estratégicos. Estos sistemas permiten centralizar, correlacionar y analizar grandes volúmenes de datos de seguridad en tiempo real, ayudando a detectar incidentes antes de que escalen.

¿Qué es un SIEM y cómo funciona?

Un SIEM recopila y analiza registros provenientes de múltiples fuentes: firewalls, sistemas operativos, antivirus, aplicaciones empresariales, entre otros. A través de reglas de correlación, inteligencia de amenazas y aprendizaje automático, detecta patrones anómalos que pueden indicar una intrusión o actividad sospechosa.

Sus funciones clave incluyen:

- Recolección de logs: Centraliza los eventos de seguridad en un solo punto.

- Correlación de eventos: Detecta relaciones entre diferentes tipos de eventos.

- Alertas en tiempo real: Notifica al equipo de seguridad ante comportamientos sospechosos.

- Dashboards e informes: Facilita la visualización de datos y generación de reportes.

Ejemplos de sistemas SIEM

Existen múltiples soluciones SIEM en el mercado, tanto comerciales como de código abierto. Algunos ejemplos populares son:

- Splunk Enterprise Security: Ampliamente adoptado por grandes organizaciones, conocido por su escalabilidad y potentes capacidades de análisis.

- IBM QRadar: Ofrece funciones avanzadas de análisis de comportamiento y se integra con múltiples herramientas de ciberseguridad.

- ArcSight (de Micro Focus): Enfocado en la detección de amenazas a gran escala, ideal para entornos complejos.

- LogRhythm: Incluye funcionalidades de automatización y respuesta ante incidentes.

- Wazuh: Solución open source basada en ELK Stack, ideal para empresas que buscan flexibilidad y control de costos.

- AlienVault OSSIM: Otro SIEM open source que incluye detección de intrusos, evaluación de vulnerabilidades y más.

Problemas comunes al implementar un SIEM

Aunque los beneficios son claros, muchas organizaciones enfrentan desafíos en su implementación:

- Falsa sensación de seguridad: Creer que el SIEM lo hace todo por sí solo.

- Alta tasa de falsos positivos: Malas configuraciones generan alertas irrelevantes.

- Falta de personal capacitado: Un SIEM sin analistas formados es ineficiente.

- Volumen de datos excesivo: Puede dificultar la correlación y análisis efectivo.

Pasos para una implementación efectiva de SIEM

- Definir objetivos claros: ¿Qué tipo de incidentes quieres detectar? ¿Qué activos son más críticos?

- Seleccionar la solución adecuada: Evalúa SIEMs comerciales (como Splunk, IBM QRadar) y open source (como Wazuh, ELK Stack con herramientas de seguridad).

- Integrar fuentes relevantes: Asegúrate de incluir logs de sistemas clave y ajustar las reglas de correlación según tu entorno.

- Ajustar umbrales y reglas: Personaliza las alertas para reducir falsos positivos y mejorar la detección.

- Capacitar al equipo: Invierte en formación continua para analistas SOC y responsables de seguridad.

- Monitoreo y mejora continua: Revisa métricas de efectividad, ajusta configuraciones y mantén actualizado el sistema.

Recomendaciones finales

Implementar un SIEM no es simplemente instalar un software, sino establecer una cultura de monitoreo continuo y respuesta proactiva ante incidentes. Con la configuración adecuada, un equipo entrenado y procesos bien definidos, un SIEM puede reducir drásticamente el tiempo de detección y respuesta frente a amenazas.

Invertir en un sistema SIEM es una decisión estratégica que fortalece la ciberresiliencia de cualquier organización moderna.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

En el mundo digital actual, los ciberataques no son una posibilidad remota, sino una realidad constante. Muchas organizaciones enfrentan el dilema de cómo comunicar correctamente un incidente sin agravar la situación. Transparencia vs. seguridad Cuando una empresa sufre un ciberataque, surge una tensión inmediata entre la necesidad de informar y el riesgo de exponer información

Los incidentes de seguridad son inevitables en el panorama digital actual. Incluso las organizaciones mejor protegidas pueden convertirse en víctimas de una brecha. Pero más allá del daño técnico, una respuesta mal gestionada puede amplificar el impacto reputacional. Te contamos a continuación como comunicar un incidente de seguridad para minimizar el daño. El silencio no

En el contexto actual de ciberamenazas avanzadas, un sistema comprometido puede convertirse rápidamente en un punto de entrada para que un atacante se propague por toda la red. Detectar un incidente a tiempo es solo el primer paso; el verdadero desafío radica en contenerlo de forma eficaz. Te contamos a continuación cómo aislar sistemas comprometidos

Una infección por ransomware puede paralizar completamente las operaciones de una empresa. La rapidez y precisión en la respuesta pueden marcar la diferencia entre la recuperación y el desastre. Te compartimos esta guía que describe como dar respuesta a ransomware en empresas. ¿Qué es el ransomware y por qué es tan peligroso? El ransomware es