by drmunozcl

Share

Por drmunozcl

Compartir

Cuando ocurre un incidente de ciberseguridad —como una filtración de datos, sabotaje interno o malware en un sistema crítico— es crucial entender qué pasó, cómo ocurrió, quién fue responsable y qué daños se produjeron. Sin un enfoque estructurado, esa información se pierde o se vuelve irrelevante para la respuesta legal, técnica y estratégica.

La falta de análisis forense puede llevar a errores graves: eliminar evidencia, acusar a la persona equivocada, tomar decisiones erróneas en la contención del ataque o incluso dejar vulnerabilidades sin resolver. Además, no poder demostrar cómo se produjo un incidente ante autoridades o auditores puede tener consecuencias legales y reputacionales.

En situaciones críticas, cada segundo cuenta. Actuar sin datos forenses puede escalar el impacto de un ataque.

El análisis forense digital es una disciplina de ciberseguridad que se encarga de identificar, preservar, analizar y presentar evidencia digital de manera estructurada y legalmente válida. Su propósito es reconstruir los hechos tras un incidente informático y apoyar investigaciones técnicas, legales o disciplinarias.

¿Qué incluye el análisis forense digital?

- Recolección de evidencia: discos duros, registros, archivos, tráfico de red.

- Preservación de la cadena de custodia.

- Análisis técnico detallado de sistemas comprometidos.

- Documentación clara y reportes formales.

Aplicaciones comunes:

- Investigación de fraudes o sabotaje interno.

- Soporte en procesos judiciales o auditorías.

- Respuesta a incidentes complejos.

- Aseguramiento de evidencia en entornos corporativos o gubernamentales.

Ejemplo práctico:

Una empresa descubre una fuga de datos. El equipo de análisis forense digital examina los logs de red, recupera archivos eliminados y rastrea el acceso no autorizado hasta un empleado que exfiltró información usando un USB.

Relacionado:

Conclusión

El análisis forense digital es fundamental para entender, documentar y responder de forma efectiva ante incidentes de ciberseguridad. Más que una técnica, es una garantía de verdad y trazabilidad en el entorno digital.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

Si tu estrategia de seguridad se basa en que nadie entenderá tu código o en mantener en secreto cómo funciona tu sistema, estás compitiendo contra el tiempo. Un empleado que cambia de equipo, un repositorio mal configurado o una filtración en un proveedor pueden exponer tus detalles técnicos. Cuando eso ocurre, el ataque deja de

La criptografía poscuántica (PQC) es el conjunto de algoritmos diseñados para proteger datos y comunicaciones frente a computadoras cuánticas que podrían romper criptosistemas clásicos como RSA y ECC. Su objetivo es mantener la confidencialidad y la integridad a largo plazo, mitigando el riesgo de capturar ahora y descifrar después. El NIST lidera la estandarización de

La criptografía cuántica promete un salto en seguridad al aprovechar las leyes de la mecánica cuántica. No es magia, es física aplicada: permite detectar espionaje durante el intercambio de claves y fortalecer la confidencialidad de la información en tránsito. ¿Qué es la criptografía cuántica? Definición y fundamentos La criptografía cuántica es un conjunto de técnicas

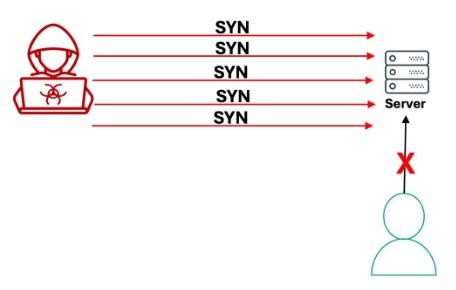

Los ataques de denegación de servicio siguen siendo una de las tácticas más efectivas para interrumpir aplicaciones y servicios expuestos a Internet. Entre ellos, el ataque DoS del tipo Syn Attack (también llamado SYN flood) destaca por su sencillez y su capacidad para agotar recursos críticos del stack TCP. Comprender cómo funciona, qué señales delatan