by drmunozcl

Share

Por drmunozcl

Compartir

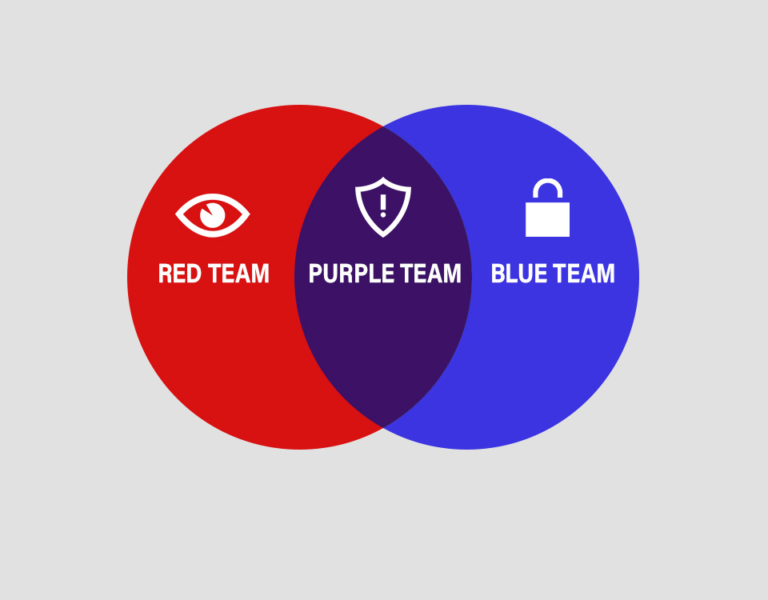

Un Purple Team en ciberseguridad es un equipo colaborativo que combina los esfuerzos del Red Team (ofensiva) y el Blue Team (defensiva) para mejorar la eficacia de las estrategias de detección y respuesta ante ataques.

Su función principal es facilitar la comunicación entre ambos equipos, fomentar el aprendizaje mutuo y crear un entorno de simulación controlado donde las tácticas ofensivas se enfrentan a las defensas en tiempo real, generando mejoras continuas.

El enfoque Purple Team no necesariamente implica un equipo separado, sino una metodología colaborativa que optimiza el ciclo de seguridad ofensiva-defensiva.

Relacionado:

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

Un troyano (o Trojan) es un tipo de malware que se disfraza de software legítimo para engañar al usuario e instalarse en su dispositivo. Una vez activo, puede abrir puertas traseras, robar información, permitir el control remoto del sistema o descargar otros tipos de malware. El nombre proviene del famoso caballo de Troya de la

El Adware es un tipo de software no deseado que muestra anuncios publicitarios en el dispositivo del usuario, generalmente sin su consentimiento. Suele instalarse junto con programas gratuitos o ser descargado de sitios web no confiables. Aunque algunos tipos de adware son simplemente molestos, otros pueden rastrear la actividad del usuario, recolectar datos personales o

El spyware es un tipo de software malicioso diseñado para espiar la actividad del usuario sin su consentimiento. Su objetivo es recolectar información sensible como contraseñas, hábitos de navegación, datos bancarios o capturas de pantalla. Este malware suele instalarse de forma oculta al descargar archivos infectados, visitar sitios web comprometidos o mediante troyanos. Una vez

El spoofing es una técnica de suplantación en la que un atacante falsifica una identidad digital para engañar a su víctima. Puede aplicarse a direcciones IP, correos electrónicos, números telefónicos, sitios web o incluso identidades de usuarios. La confianza en lo que vemos Los usuarios tienden a confiar en la información visible: un remitente conocido,